近日,瑞星威脅情報平臺捕獲到一起針對中國的APT攻擊事件,根據關聯(lián)分析發(fā)現,攻擊者為Patchwork組織。該組織以國內某超大型水電能源企業(yè)的新聞為誘餌,對國內用戶(特別是能源行業(yè)用戶)進行釣魚郵件攻擊,一旦有用戶激活郵件附件中的惡意代碼,就會被攻擊者遠程控制,盜取電腦內所有的機密信息。

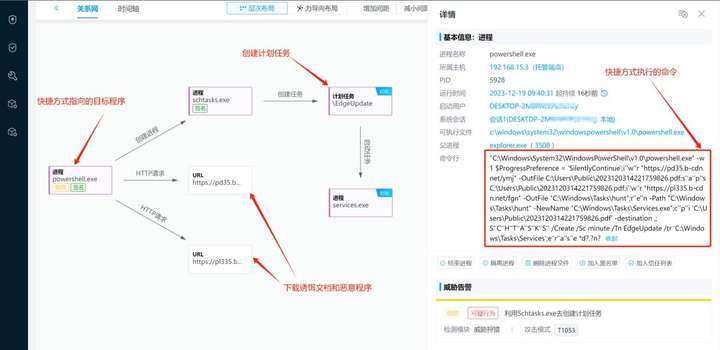

瑞星EDR已將此次攻擊的全部過程進行可視化還原,幫助用戶看清攻擊者的每一步操作,并結合RGPT人工智能技術對攻擊流程進行精準分析,定位、查看、了解攻擊的方向以及惡意代碼活動的關鍵鏈條。

圖:瑞星EDR還原APT攻擊過程

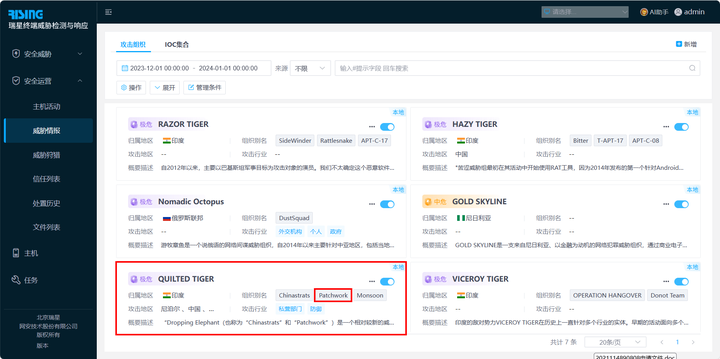

APT組織介紹:

Patchwork組織又名摩訶草、白象、APT-Q-36、Dropping Elephant,是一個疑似具有南亞政府背景的APT組織,其最早攻擊活動可追溯到2009年,至今依然活躍。該組織主要針對中國、巴基斯坦、孟加拉國等亞洲地區(qū)國家,以政府、軍事、電力、工業(yè)、科研教育、外交和經濟等高價值機構為攻擊目標。

由于在攻擊中使用的誘餌文檔為國內某超大型水電能源企業(yè)相關新聞,因此可以判斷出此次目標為國內相關企業(yè)用戶。

圖:瑞星EDR已將Patchwork等攻擊組織收錄到威脅情報中

攻擊方式:

在此次攻擊中,Patchwork組織會通過釣魚郵件等方式向目標投遞名為《某集團與廣東省陽江市座談》的PDF文檔,而這個文檔實際是一個.lnk的快捷方式,攻擊者故意將其偽裝成PDF格式,就是為了誘導目標去點擊。一旦有受害者點擊了這個快捷方式,就會下載與文檔同名的新聞稿和惡意程序,從而激活名為NorthStarC2的遠控后門程序,被攻擊者遠程控制并盜取電腦內所有的資料和信息。

圖:Patchwork組織在攻擊中投遞的誘餌文檔

攻擊技術:

瑞星安全專家介紹,Patchwork組織在此次攻擊中,運用了與以往不同的攻擊技術,通過Rust語言編寫惡意程序,并執(zhí)行開源工具Donut和遠控工具NorthStarC2。這樣做的好處是,Rust語言具有易用性、靈活性、內存安全性等優(yōu)勢;而Donut則能夠將任意exe、dll、.net程序集或腳本生成一個與執(zhí)行位置無關的可執(zhí)行代碼,很好地隱藏了自身;NorthStarC2是現成的遠控程序,可拿來即用,攻擊效率高。這樣的組合既隱蔽性強、安全性高,又可以讓攻擊者向目標投遞不同類型的攻擊武器,實現遠控或者其他惡意行為。

防范建議:

由于此次攻擊中所使用的誘餌文檔提及了國內某超大型水電能源企業(yè),被攻擊目標極有可能是國家重要的能源、基建行業(yè),因此相關部門或企業(yè)要格外重視,做到以下幾點:

1. 不打開可疑文件。

不打開未知來源的可疑的文件和郵件,防止社會工程學和釣魚攻擊。

2. 部署EDR、NDR產品。

利用威脅情報追溯威脅行為軌跡,進行威脅行為分析,定位威脅源和目的,追溯攻擊的手段和路徑,從源頭解決網絡威脅,最大范圍內發(fā)現被攻擊的節(jié)點,以便更快響應和處理。

3. 安裝有效的殺毒軟件,攔截查殺惡意文檔和惡意程序。

殺毒軟件可攔截惡意文檔和惡意程序,如果用戶不小心下載了惡意文件,殺毒軟件可攔截查殺,阻止病毒運行,保護用戶的終端安全。

圖:瑞星ESM防病毒安全軟件查殺相關病毒

4. 及時修補系統(tǒng)補丁和重要軟件的補丁。

許多惡意軟件經常使用已知的系統(tǒng)漏洞、軟件漏洞來進行傳播,及時安裝補丁將有效減少漏洞攻擊帶來的影響。

關鍵詞: