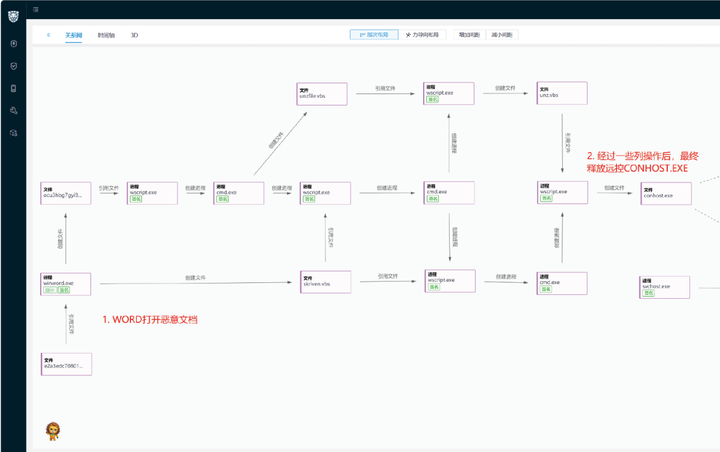

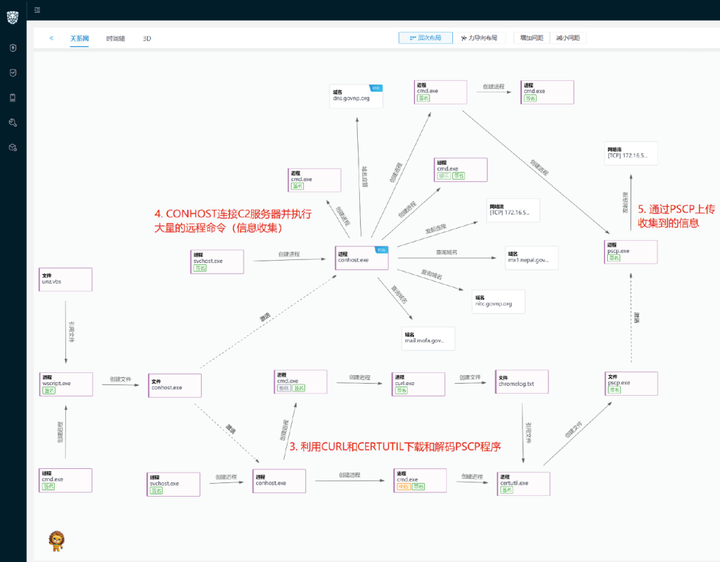

近日,瑞星威脅情報平臺捕獲到一起針對尼泊爾政府的攻擊事件,通過對比分析發現,此次事件的攻擊者為SideWinder組織。該組織將仿造的總理行程釣魚郵件發送給尼泊爾政府機構,以此誘導目標點擊,從而激活遠控后門,達到盜取政府機密信息的目的。

目前,瑞星終端威脅檢測與響應系統(EDR)能夠可視化地還原此次攻擊事件,通過威脅調查功能,讓用戶從任意節點和關鍵元素對整個攻擊進行追溯和梳理,全方位了解每一步進程,以此來提升防范網絡攻擊的能力。

圖:瑞星EDR還原尼泊爾政府被攻擊事件的整個流程

APT組織介紹

瑞星安全專家介紹,SideWinder是一個至少從2012年就開始進行網絡攻擊的威脅組織,又被稱為響尾蛇、T-APT-04、Rattlesnake和APT-C-17,是現今最活躍的組織之一。該組織主要從事信息竊取和間諜活動,攻擊目標集中在中國、巴基斯坦、阿富汗、錫蘭、緬甸等國家,涉及行業多為政府部門、國防、醫療和科技公司等。據瑞星監測發現,SideWinder組織就曾仿冒外交部和商務部對國內政府機關發起釣魚攻擊,但并未成功。

圖:瑞星監測到SideWinder組織曾對中國發起過APT攻擊

攻擊方式

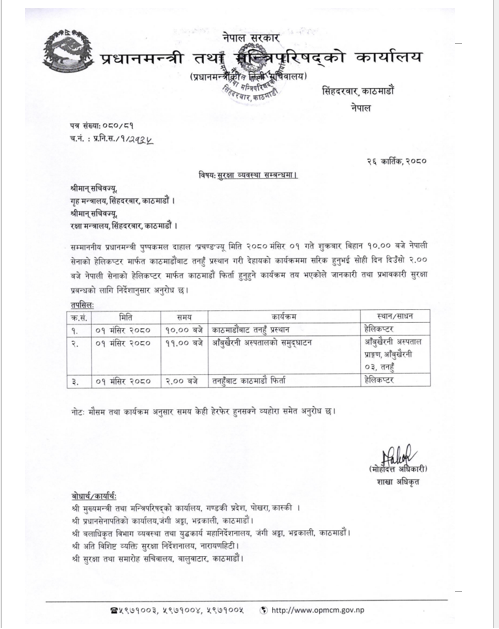

在此次事件中,攻擊者將仿造的“尼泊爾總理普什帕·卡邁勒·達哈爾行程信息”通過郵件發送給尼泊爾政府機構,以騙取相關人員的信任。一旦點擊郵件附件,就會啟動其中的惡意宏代碼,而后釋放出后門病毒和腳本文件。當后門病毒被腳本啟動后,就會通過HTTP協議與服務器進行通信,接收由攻擊者發來的指令,對受害者電腦進行遠程控制,盜取所有的機密信息與數據。

圖:仿造成尼泊爾總理行程信息的誘餌文檔

后門病毒的特點

此次攻擊者所使用的后門病毒是由Nim語言編寫,其優勢是增加了安全人員的分析難度,降低了安全軟件的檢測率,是目前很多攻擊組織喜歡的新型開發語言。

防范建議:

瑞星安全專家表示,由于SideWinder組織的主要攻擊目標包括我國,因此政府部門和國家重點行業都應提高警惕,謹防釣魚郵件和遠控后門導致的機密信息及數據被盜風險。

1. 不打開可疑文件。

不打開未知來源的可疑的文件和郵件,防止社會工程學和釣魚攻擊。

2. 部署EDR、NDR產品。

利用威脅情報追溯威脅行為軌跡,進行威脅行為分析,定位威脅源和目的,追溯攻擊的手段和路徑,從源頭解決網絡威脅,最大范圍內發現被攻擊的節點,以便更快響應和處理。

3. 安裝有效的殺毒軟件,攔截查殺惡意文檔和惡意程序。

殺毒軟件可攔截惡意文檔和惡意程序,如果用戶不小心下載了惡意文件,殺毒軟件可攔截查殺,阻止病毒運行,保護用戶的終端安全。

圖:瑞星ESM防病毒終端安全防護系統查殺相關病毒

及時修補系統補丁和重要軟件的補丁。許多惡意軟件經常使用已知的系統漏洞、軟件漏洞來進行傳播,及時安裝補丁將有效減少漏洞攻擊帶來的影響。

關鍵詞: